A Ledger, mais famosa fabricante de carteiras de hardware de criptomoedas, divulgou nesta quarta-feira (17) uma vulnerabilidade que afeta um produto de uma de suas concorrentes, o cartão da Tangem.

Em resposta ao relatório da Ledger, a Tangem afirmou que o ataque descrito não representa um risco real para os usuários. Segundo a empresa, trata-se de um experimento de laboratório que exige posse física do cartão, equipamentos especializados e meses de tentativas, o que tornaria o processo inviável fora de condições controladas.

De acordo com a Ledger, a falha foi explorada usando uma técnica chamada “tearing” (rasgamento) que, ao quebrar a sequência normal de comunicação, permite ataques de força bruta no PIN do cartão em questão.

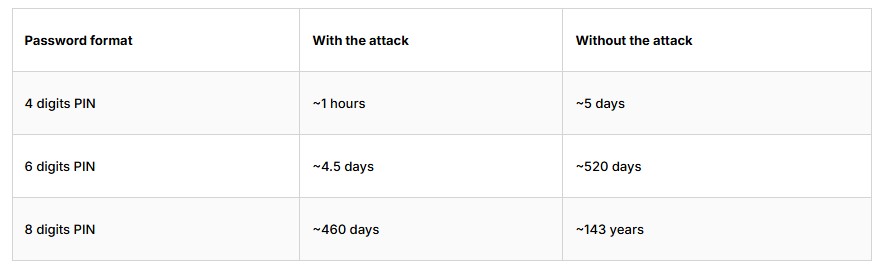

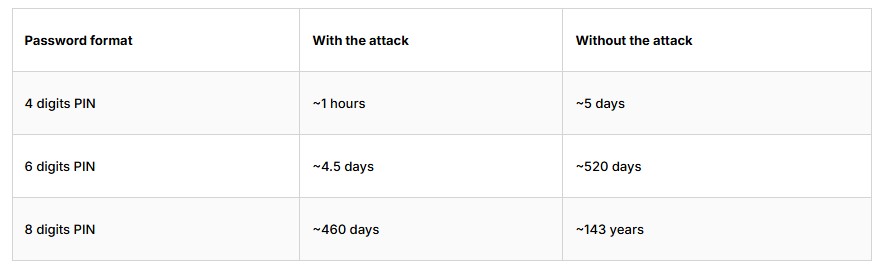

Como exemplo, um PIN de 4 dígitos levaria 5 dias para ser descoberto normalmente, mas o tempo cai para 1 hora após essa técnica ser colocada em prática. No caso de um PIN de 8 dígitos, o tempo cai de 143 anos para somente 460 dias.

“A avaliação da Tangem sobre o relatório da Donjon concluiu que isso não será classificado como uma vulnerabilidade. Na opinião deles, o cenário de ataque proposto não representa um risco significativo”, escreveu a Ledger.

Ledger compartilha descoberta de vulnerabilidade em carteira de empresa rival

O Donjon é uma equipe da Ledger focada em pesquisas de segurança, incluindo análises de produtos concorrentes. Como exemplo, eles revelaram no início do ano uma vulnerabilidade nas carteiras da Trezor.

Já nesta quarta-feira (17), os especialistas divulgaram uma falha de segurança nos cartões da Tangem, também utilizados para armazenar chaves que dão acesso a criptomoedas.

Em suma, os cartões da Tangem possui um mecanismo que aumenta em 1 segundo cada tentativa de acesso, com um limite máximo de 45 segundos, quando o PIN inserido estiver errado. Isso é uma proteção contra ataques de força bruta.

Para driblar esse mecanismo de segurança, a Ledger usou uma técnica chamada de ataque de “tearing”.

“Esses ataques são bem conhecidos na comunidade de segurança de cartões contactless”, explica a Ledger

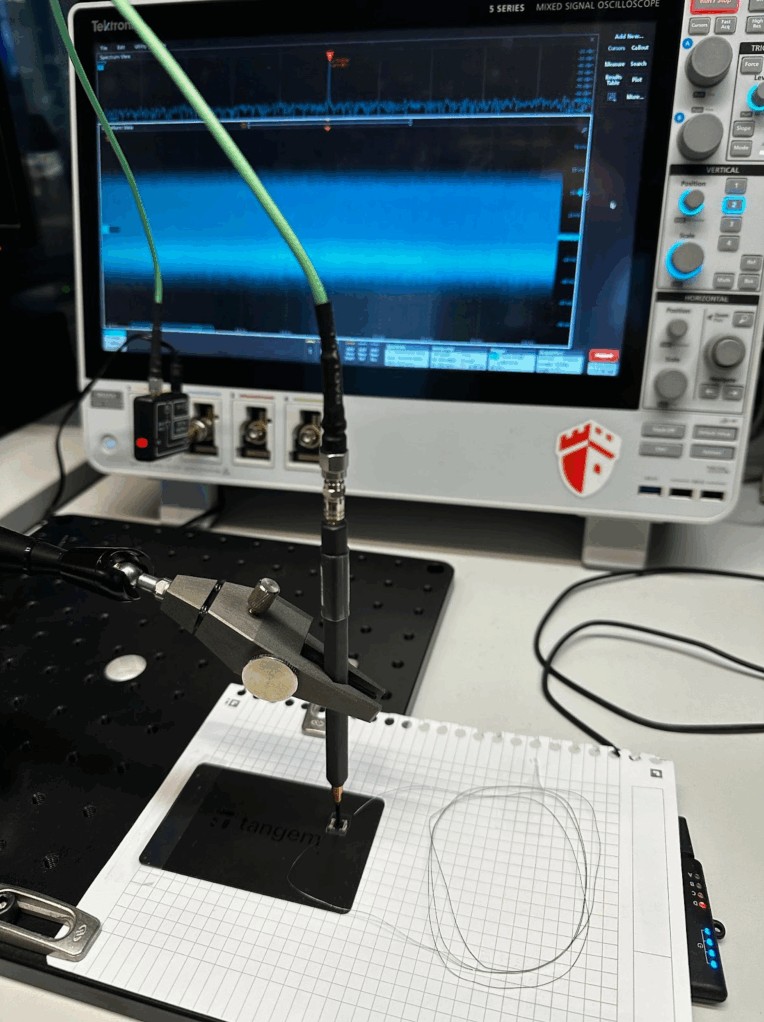

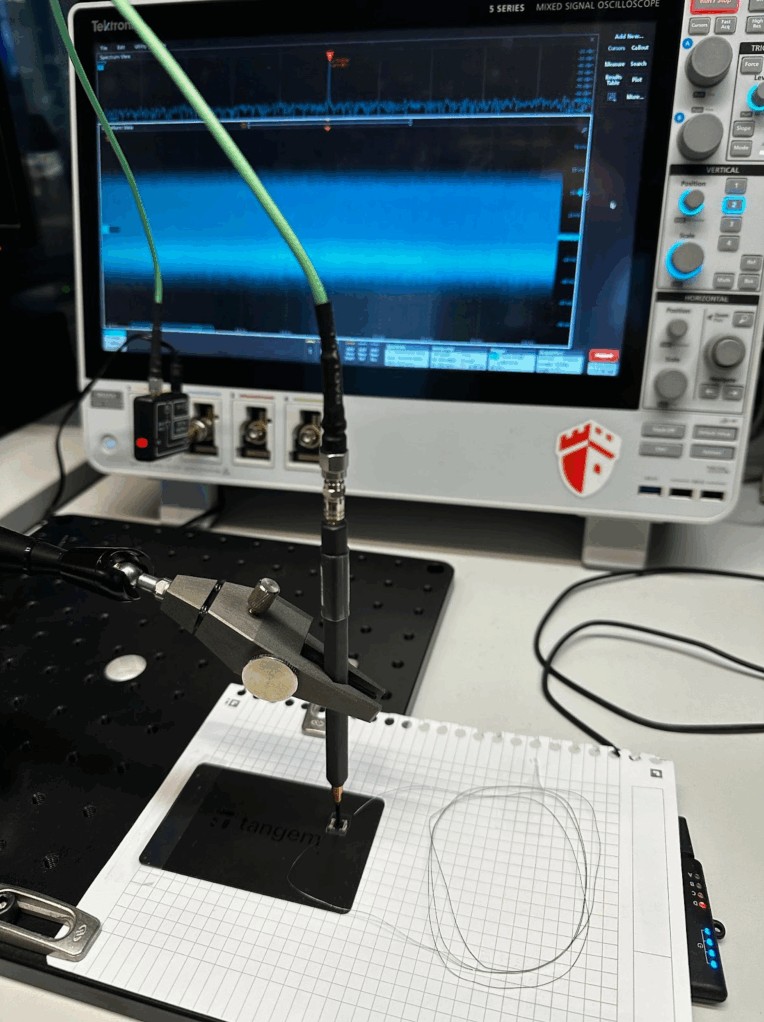

As imagens, no entanto, mostram como esses ataques são sofisticados. Ou seja, é preciso tanto conhecimento técnico quanto equipamentos especializados para obter êxito.

“Na imagem abaixo, é possível ver o setup geral usado para este ataque, assim como um traço eletromagnético (EM) no osciloscópio, com o “tear-off” ocorrendo no final.”

Apesar disso, a Ledger nota que não conseguiu acessar os dados contidos no cartão, mas que descobriu uma falha de segurança logo em seguida.

“Nos deparamos com uma implementação de canal seguro. O objetivo de tal canal seguro é garantir que os dados trocados entre o smartphone e o cartão (por exemplo, a senha do cartão) não possam ser interceptados por terceiros próximos”, escreveu a Ledger. “Embora um canal seguro esteja implementado tanto no aplicativo quanto no cartão, ele nunca é ativado.”

“É lamentável que um ataque seja possível por meio de um recurso de segurança que a Tangem não está utilizando.”

A vulnerabilidade acontece quando o cartão é desligado em menos de ~6.700 microssegundos (0,0067 segundo), podendo variar até 1.000 μs dependendo do cartão e da sua temperatura.

Em uma tabela, a Ledger aponta que isso faz um ataque de força bruta diminuir o tempo para descobrir um PIN em cerca de 120 vezes, independente do seu comprimento. Ataques de dicionário diminuem ainda mais esses tempos.

Finalizando, a Ledger aponta que o setup para este ataque custaria menos que US$ 5.000 (R$ 26.500), o que pode ser considerado barato dependendo do alvo, já que não precisa de um osciloscópio de ponta.

Quais as recomendações aos usuários dos cartões da Tangem?

Em conversa com a Tangem, a equipe da Ledger fez diversas recomendações para mitigar os riscos desses ataques. No entanto, a empresa nota que essas atualizações não podem ser feitas em produtos já lançados.

Portanto, as principais recomendações ficam para os usuários. Isso inclui a escolha de uma senha com:

- Pelo menos 8 caracteres

- Pelo menos 1 dígito, 1 letra e 1 símbolo

- Não usar senhas fracas como “passw0rd!”

Como destacado no início desta matéria, a Tangem não acredita que a vulnerabilidade compartilhada pela Ledger apresenta um risco significativo.

Resposta da Tangem

A Tangem afirmou que a técnica apresentada danificaria o chip antes que qualquer PIN fosse descoberto, tornando a exploração autodestrutiva e, portanto, inútil para criminosos.

Além disso, lembrou que seus cartões não se limitam a PINs de quatro dígitos, mas aceitam códigos alfanuméricos com números, letras e símbolos — o que eleva exponencialmente a dificuldade de ataques de força bruta.

“Embora academicamente interessante, este método não é aplicável no mundo real. Os fundos dos usuários estão seguros, já que o ataque jamais permitiria a extração de chaves privadas”, declarou a Tangem em comunicado. A empresa reforçou ainda a recomendação de que os clientes utilizem códigos de acesso fortes e mantenham seus cartões em segurança física.

AVO Educacional

AVO Educacional AVO Educacional

AVO Educacional